تثبيت التطبيق

كيفية تثبيت التطبيق على iOS

قم بمتابعة الفيديو أدناه لمعرفة كيفية تثبيت موقعنا كتطبيق ويب على الشاشة الرئيسية.

ملاحظة: قد لا تكون هذه الميزة متاحة في بعض المتصفحات.

أنت تستخدم أحد المتصفحات القديمة. قد لا يتم عرض هذا الموقع أو المواقع الأخرى بشكل صحيح.

يجب عليك ترقية متصفحك أو استخدام أحد المتصفحات البديلة.

يجب عليك ترقية متصفحك أو استخدام أحد المتصفحات البديلة.

الأمن السيبراني السعودي + معلومات عامة !!

- بادئ الموضوع السيادهـ

- تاريخ البدء

الحرب السيبرانية

حرب المستقبل المفزعة

يتعلق مضمون الحرب الإلكترونية بالتطبيقات العسكرية للفضاء السيبراني، حيث تعني -في أحد تعريفاتها- قيام دولة أو فواعل من غير الدول بشن هجوم إلكتروني في إطار متبادل أو من قبل طرف واحد وبرغم شيوع مسمى "الحرب الإلكترونية" إعلاميا فإنه يعد مصطلحا قديما كان بالأساس مقصورا على رصد حالات التشويش على أنظمة الاتصال والرادار وأجهزة الإنذار بينما يكشف الواقع الراهن في الفضاء الإلكتروني عن دخول شبكات الاتصال والمعلومات إلى بنية ومجال الاستخدامات الحربية.

مع تمدد الأعمال العدائية الإلكترونية إلى البنية التحتية المعلوماتية للدول لتحقيق أغراض متداخلة ( سياسية واقتصادية وإجرامية وغيرها) حمل مفهوم الحرب الإلكترونية أبعادا جديدة وصار البعض يفضل مصطلح "الحرب السيبرانية" كتعبير عن ذلك التوجه الجديد وإن ظلت لفظة "الحرب" ذاتها محل جدل خاصة أن هناك مسميات عديدة تطلق على تلك الأنشطة العدائية الإلكترونية منها مثلا الهجمات الإلكترونية والإرهاب الإلكتروني وغيرهما

وفقاً للمفهوم التقليدي للحرب فإنها تنطوي على استخدام الجيوش النظامية ويسبقها إعلان واضح لحالة الحرب وميدان قتال محدد بينما تبدو هجمات الفضاء الإلكتروني غير محددة المجال وغامضة الأهداف كونها تتحرك عبر شبكات المعلومات والاتصالات المتعدية للحدود الدولية إضافة إلى اعتمادها على أسلحة إلكترونية جديدة تلائم طبيعة السياق التكنولوجي لعصر المعلومات حيث يتم توجيهها ضد المنشآت الحيوية أو دسها عن طريق عملاء لأجهزة الاستخبارات

ومن ذلك بدا أن الأعمال العدائية في الفضاء الإلكتروني -إن لم يتم وصفها بالحرب- يتم إطلاق مسمى الإرهاب عليها ولا يحمل هذا الأمر تقييما أخلاقيا لها بقدر ما هو تعبير عن طبيعة الهجمات الإلكترونية الفنية وطرق حدوثها ، فتلك الهجمات تعتمد على الترويع ، وبث الخوف ، ومجهولية المصدر ، أو حتى الحجم الفعلي للخسائر ، أو الكيفية التي تمت بها

أيضا تدخل تلك الأعمال العدائية في إطار "الحرب غير المتكافئة" كون الطرف الذي يتمتع بقوة هجومية ويبادر باستخدامها هو الأقوى بغض النظر عن حجم قدراته العسكرية التقليدية ، الأمر الذي يؤثر في نظريات الردع الاستراتيجي ، بخلاف أن عدم القدرة على التمييز بين استهداف المنشآت المدنية أو العسكرية في هجمات الحرب الإلكترونية يصعب من فرض حماية دولية

تبلورت المصالح القومية للدول في الفضاء الإلكتروني إثر تزايد الاعتماد على ربط البنى التحتية لها بذلك الفضاء في بيئة عمل تشابكية واحدة، تعرف بـ "البنية التحتية القومية للمعلومات" (NII) مثل (قطاعات الطاقة والاتصالات والنقل والخدمات الحكومية والمالية والتجارة الإلكترونية وغيرها)

وبالتالي فأي تهديد محتمل أو هجوم على إحدى تلك المصالح أو كلها للدولة قد يشكل مدعاة لحدوث عدم توازن استراتيجي وهو ما يكشف عن نمط جديد من التهديدات للأمن القومي للدول

ساعد على تنامي مثل هذه التهديدات الإلكترونية لمصالح الدول ومن ثم إمكانية بروز حروب سيبرانية عدة سياقات أساسية محفزة من أبرزها:

اولاً

تزايد ارتباط العالم بالفضاء الإلكتروني الأمر الذي اتسع معه خطر تعرض البنية التحتية الكونية للمعلومات لهجمات إلكترونية فضلا عن استخدامه من قبل الفاعلين من غير الدول خاصة الجماعات الإرهابية لتحقيق أهدافها التي تنال من الأمن القومي للدول

ثانياً

تراجع دور الدولة في ظل العولمة وانسحابها من بعض القطاعات الاستراتيجية لمصلحة القطاع الخاص في الوقت عينه ، تصاعدت أدوار الشركات متعدية الجنسيات خاصة العاملة في مجال التكنولوجيا كفاعل مؤثر في الفضاء الإلكتروني، لاسيما مع امتلاكها قدرات تقنية تفوق الحكومات

ثالثاً

نشوء نمط جديد من الضرر على خلفية الهجمات الإلكترونية يمكن أن تسببه دولة لأخرى دون الحاجة للدخول المادي إلى أراضيها ، ذلك أن تزايد اعتماد الدول على الأنظمة الإلكترونية في جميع منشآتها الحيوية جعل هذه الأخيرة عرضة للهجوم المزدوج لما لها من سمات مدنية وعسكرية متداخلة ، خاصة أن الثورة التكنولوجية الحديثة تمخضت عنها ثورة أخرى في المجالات العسكرية وتطور تقنيات الحرب

رابعاً

قلة تكلفة الحروب السيبرانية مقارنة بنظيراتها التقليدية فقد يتم شن هجوم إلكتروني بما يعادل تكلفة دبابة من خلال أسلحة إلكترونية جديدة ومهارات بشرية علاوة على أن هذا الهجوم قد يتم في أي وقت، سواء أكان وقت سلم أم حرب أم أزمة ولا يتطلب تنفيذه سوي وقت محدود

خامساً

تحول الحروب السيبرانية إلى إحدى أدوات التأثير في المعلومات المستخدمة في مستويات ومراحل الصراع المختلفة سواء على الصعيد الاستراتيجي أو التكتيكي العملياتي بهدف التأثير بشكل سلبي في هذه المعلومات ونظم عملها

سادساً

توظيف الفضاء الإلكتروني في تعظيم قوة الدول، من خلال إيجاد ميزة أو تفوق أو تأثير في البيئات المختلفة وبالتالي ظهر ما يسمي "الاستراتيجية السيبرانية" للدول والتي تشير إلى القدرة على التنمية وتوظيف القدرات للتشغيل في الفضاء الإلكتروني ، وذلك بالاندماج والتنسيق مع المجالات العملياتية الأخرى لتحقيق أو دعم إنجاز الأهداف عبر عناصر القوة القومية

سابعاً

أدي تصاعد المخاطر والتهديدات في الفضاء الإلكتروني إلى بروز تنافس بين الشركات العاملة في مجال الأمن الإلكتروني بغرض تعزيز أسواق الإنفاق العالمي على تأمين البني التحتية السيبرانية للدول بالإضافة إلى بروز فاعلين آخرين من شبكات الجريمة المنظمة والقراصنة وغيرهم

ثامناً

اتساع نطاق مخاطر الأنشطة العدائية التي يمارسها الفاعلون سواء من الدول أو من غير الدول في الحرب السيبرانية ، فقد تشن الدول الهجمات الإلكترونية عبر أجهزتها الأمنية والدفاعية كما قد تلجأ إلى تجنيد قراصنة أو موالين لشن هجمات ضد الخصوم، دون أي ارتباط رسمي ، وبرغم عدم تطوير الجماعات الإرهابية، كفاعل من غير الدول، لقدراتها في الحرب السيبرانية مقارنة بممارسة القوة الناعمة على الفضاء الإلكتروني لنشر الأفكار المتطرفة فإن هناك مؤشرات على احتمال تطوير تلك الجماعات لقدراتها الهجومية مستقبلا

حرب المستقبل المفزعة

يتعلق مضمون الحرب الإلكترونية بالتطبيقات العسكرية للفضاء السيبراني، حيث تعني -في أحد تعريفاتها- قيام دولة أو فواعل من غير الدول بشن هجوم إلكتروني في إطار متبادل أو من قبل طرف واحد وبرغم شيوع مسمى "الحرب الإلكترونية" إعلاميا فإنه يعد مصطلحا قديما كان بالأساس مقصورا على رصد حالات التشويش على أنظمة الاتصال والرادار وأجهزة الإنذار بينما يكشف الواقع الراهن في الفضاء الإلكتروني عن دخول شبكات الاتصال والمعلومات إلى بنية ومجال الاستخدامات الحربية.

مع تمدد الأعمال العدائية الإلكترونية إلى البنية التحتية المعلوماتية للدول لتحقيق أغراض متداخلة ( سياسية واقتصادية وإجرامية وغيرها) حمل مفهوم الحرب الإلكترونية أبعادا جديدة وصار البعض يفضل مصطلح "الحرب السيبرانية" كتعبير عن ذلك التوجه الجديد وإن ظلت لفظة "الحرب" ذاتها محل جدل خاصة أن هناك مسميات عديدة تطلق على تلك الأنشطة العدائية الإلكترونية منها مثلا الهجمات الإلكترونية والإرهاب الإلكتروني وغيرهما

وفقاً للمفهوم التقليدي للحرب فإنها تنطوي على استخدام الجيوش النظامية ويسبقها إعلان واضح لحالة الحرب وميدان قتال محدد بينما تبدو هجمات الفضاء الإلكتروني غير محددة المجال وغامضة الأهداف كونها تتحرك عبر شبكات المعلومات والاتصالات المتعدية للحدود الدولية إضافة إلى اعتمادها على أسلحة إلكترونية جديدة تلائم طبيعة السياق التكنولوجي لعصر المعلومات حيث يتم توجيهها ضد المنشآت الحيوية أو دسها عن طريق عملاء لأجهزة الاستخبارات

ومن ذلك بدا أن الأعمال العدائية في الفضاء الإلكتروني -إن لم يتم وصفها بالحرب- يتم إطلاق مسمى الإرهاب عليها ولا يحمل هذا الأمر تقييما أخلاقيا لها بقدر ما هو تعبير عن طبيعة الهجمات الإلكترونية الفنية وطرق حدوثها ، فتلك الهجمات تعتمد على الترويع ، وبث الخوف ، ومجهولية المصدر ، أو حتى الحجم الفعلي للخسائر ، أو الكيفية التي تمت بها

أيضا تدخل تلك الأعمال العدائية في إطار "الحرب غير المتكافئة" كون الطرف الذي يتمتع بقوة هجومية ويبادر باستخدامها هو الأقوى بغض النظر عن حجم قدراته العسكرية التقليدية ، الأمر الذي يؤثر في نظريات الردع الاستراتيجي ، بخلاف أن عدم القدرة على التمييز بين استهداف المنشآت المدنية أو العسكرية في هجمات الحرب الإلكترونية يصعب من فرض حماية دولية

تبلورت المصالح القومية للدول في الفضاء الإلكتروني إثر تزايد الاعتماد على ربط البنى التحتية لها بذلك الفضاء في بيئة عمل تشابكية واحدة، تعرف بـ "البنية التحتية القومية للمعلومات" (NII) مثل (قطاعات الطاقة والاتصالات والنقل والخدمات الحكومية والمالية والتجارة الإلكترونية وغيرها)

وبالتالي فأي تهديد محتمل أو هجوم على إحدى تلك المصالح أو كلها للدولة قد يشكل مدعاة لحدوث عدم توازن استراتيجي وهو ما يكشف عن نمط جديد من التهديدات للأمن القومي للدول

ساعد على تنامي مثل هذه التهديدات الإلكترونية لمصالح الدول ومن ثم إمكانية بروز حروب سيبرانية عدة سياقات أساسية محفزة من أبرزها:

اولاً

تزايد ارتباط العالم بالفضاء الإلكتروني الأمر الذي اتسع معه خطر تعرض البنية التحتية الكونية للمعلومات لهجمات إلكترونية فضلا عن استخدامه من قبل الفاعلين من غير الدول خاصة الجماعات الإرهابية لتحقيق أهدافها التي تنال من الأمن القومي للدول

ثانياً

تراجع دور الدولة في ظل العولمة وانسحابها من بعض القطاعات الاستراتيجية لمصلحة القطاع الخاص في الوقت عينه ، تصاعدت أدوار الشركات متعدية الجنسيات خاصة العاملة في مجال التكنولوجيا كفاعل مؤثر في الفضاء الإلكتروني، لاسيما مع امتلاكها قدرات تقنية تفوق الحكومات

ثالثاً

نشوء نمط جديد من الضرر على خلفية الهجمات الإلكترونية يمكن أن تسببه دولة لأخرى دون الحاجة للدخول المادي إلى أراضيها ، ذلك أن تزايد اعتماد الدول على الأنظمة الإلكترونية في جميع منشآتها الحيوية جعل هذه الأخيرة عرضة للهجوم المزدوج لما لها من سمات مدنية وعسكرية متداخلة ، خاصة أن الثورة التكنولوجية الحديثة تمخضت عنها ثورة أخرى في المجالات العسكرية وتطور تقنيات الحرب

رابعاً

قلة تكلفة الحروب السيبرانية مقارنة بنظيراتها التقليدية فقد يتم شن هجوم إلكتروني بما يعادل تكلفة دبابة من خلال أسلحة إلكترونية جديدة ومهارات بشرية علاوة على أن هذا الهجوم قد يتم في أي وقت، سواء أكان وقت سلم أم حرب أم أزمة ولا يتطلب تنفيذه سوي وقت محدود

خامساً

تحول الحروب السيبرانية إلى إحدى أدوات التأثير في المعلومات المستخدمة في مستويات ومراحل الصراع المختلفة سواء على الصعيد الاستراتيجي أو التكتيكي العملياتي بهدف التأثير بشكل سلبي في هذه المعلومات ونظم عملها

سادساً

توظيف الفضاء الإلكتروني في تعظيم قوة الدول، من خلال إيجاد ميزة أو تفوق أو تأثير في البيئات المختلفة وبالتالي ظهر ما يسمي "الاستراتيجية السيبرانية" للدول والتي تشير إلى القدرة على التنمية وتوظيف القدرات للتشغيل في الفضاء الإلكتروني ، وذلك بالاندماج والتنسيق مع المجالات العملياتية الأخرى لتحقيق أو دعم إنجاز الأهداف عبر عناصر القوة القومية

سابعاً

أدي تصاعد المخاطر والتهديدات في الفضاء الإلكتروني إلى بروز تنافس بين الشركات العاملة في مجال الأمن الإلكتروني بغرض تعزيز أسواق الإنفاق العالمي على تأمين البني التحتية السيبرانية للدول بالإضافة إلى بروز فاعلين آخرين من شبكات الجريمة المنظمة والقراصنة وغيرهم

ثامناً

اتساع نطاق مخاطر الأنشطة العدائية التي يمارسها الفاعلون سواء من الدول أو من غير الدول في الحرب السيبرانية ، فقد تشن الدول الهجمات الإلكترونية عبر أجهزتها الأمنية والدفاعية كما قد تلجأ إلى تجنيد قراصنة أو موالين لشن هجمات ضد الخصوم، دون أي ارتباط رسمي ، وبرغم عدم تطوير الجماعات الإرهابية، كفاعل من غير الدول، لقدراتها في الحرب السيبرانية مقارنة بممارسة القوة الناعمة على الفضاء الإلكتروني لنشر الأفكار المتطرفة فإن هناك مؤشرات على احتمال تطوير تلك الجماعات لقدراتها الهجومية مستقبلا

تتكون الحرب السيبرانية من شقين الأول الشق الدفاعي والحماية الإلكترونية ، ومهمته حماية مكونات الفضاء السيبراني الماديه والمعنوية وأدواته وإجراءات عمله والأفراد القائمين عليه ، والشق الثاني هو الهجومي بعد ما تحول الفضاء السيبراني إلى ميدان للتفاعلات الدولية، برز العديد من الأنماط لاستخداماته ذات الطبيعة المدنية أو العسكرية، الأمر الذي جعل هذا الفضاء مجالاً للصراعات المختلفة، بين الدول أو غير الدول لتحقيق أكبر قدر من النفوذ والتأثير فيه وبدأت تتبلور أشكال الحرب السيبرانية عن نظيراتها التقليدية من حيث المفهوم والتخطيط والتنفيذ وحدود ميدان التأثير

التجسس السيبراني

في عام 2013 واجهت الولايات المتحدة أكبر حملة تجسس سيبراني تحت اسم "تيتان ريين"، وقد استهدفت هذه الهجمة وكالة الأمن القومي الأميركي، وزارة الدفاع الأميركية بالإضافة لعدد من القطاعات الخاصة. وقد اتهم الكونغرس الحكومة الصينية بهذا الهجوم، وعلى إثر ذلك قامت الولايات المتحدة بعقد اتفاقية مع الصين في عام 2015 لوضع حدود العلاقات السيبرانية، ولكن الصين نقضت الاتفاقية عندما قامت بالتجسس على مكتب موظفي الحكومة الفيدرالية والذي أضر ببيانات 20 مليون شخص.

فضلاً عن ذلك فقد تعرضت الولايات المتحدة لحملات تجسسية أخرى استهدفت وزارة الدفاع الأميركية ووصلت تلك الحملة لـ 24.000 ملف من ملفات البنتاغون السرية. كما أنه لم يقتصر تجسس الصين على الولايات المتحدة وإنما امتد ليشمل كندا، فكانت حملة "قوست نت" التي قامت بعملية التجسس السيبراني الأخطر في تاريخ حكومة كندا. ولم تسلم دول الشرق الأوسط من التجسسات السيبرانية، ففي عام 2012 واجهت دول الشرق الأوسط إحدى البرمجيات الخبيثة المسمى "فليم"، فكان الهدف منه ليس المساس بأي معلومات أو تغييرها أو محوها وإنما فقط جمعها والاطلاع عليها لأهداف استخبارية، وقد استهدف العديد من القطاعات الحكومية والأكاديمية والاقتصادية وحتى الأفراد، فكان قادراً على الاطلاع حتى على مكالمات الفديو والمحادثات الخاصة.

التجسس السيبراني هو الشكل الحديث لتجسسات واختراقات معلومات الدول السرية، ويعرف بأنه فعل الدخول غير المشروع والوصول إلى أسرار في صورة إلكترونية أو من خلال أجهزة الكمبيوتر أو شبكات الإنترنت. هذا النوع من التجسس يتيح للفاعل سرقة المعلومات من أي مكان في العالم وذلك بصفة مجهولة وغير مكلفة وعلى نطاق واسع.

ولمعرفة مدى تضمن قواعد القانون الدولي لتنظيمات في هذا الشأن، يجب الرجوع لعملية التجسس ككل، فنجد أن القانون الدولي والقضاء الدولي يفرق بين التجسس في حالة السلم والحرب، ففي حالة السلم لا يوجد قاعدة قانونية دولية تحظره بشكل عام، ولكن يوجد حظر لأفعال تجسسية معينة، ففي المادة 41 (1) من اتفاقية فيينا للعلاقات الدبلوماسية، نصت على أنه يجب على الموظفين الدبلوماسيين احترام قوانين الدولة المضيفة التي يكون من ضمنها تجريم فعل التجسس على الحكومات، وبذلك يكون التجريم والعقوبة على الصعيد الوطني. وأيضاً إذا كان هذا التجسس في صورة الدفاع عن النفس فتمت إجازته حسب المادة 51 من ميثاق الأمم المتحدة أما إذا كان دفاعاً استباقياً أي قبل حدوث الهجوم فإنه محل خلاف في القانون الدولي بالرغم من أن الولايات المتحدة تجيزه وقد أخذت به، أما في حالة الحرب فإن التجسس يعد جريمة وذلك لكونه يؤثر في سير الحرب. وهذا كله ينطبق على التجسس السيبراني مع الأخذ بالاعتبار صعوبة تحديد هوية المتجسس.

إن التجسس السيبراني منوط بمصالح الدول وعلاقاتها الدبلوماسية أكثر من منظور القانون الدولي له، لذلك فحظره وإطلاقه مرتبط بتوجهات الدول، وأفضل وسيلة هي عقد اتفاقيات جماعية تضع الإطار العام للتجسس السيبراني وتوضح حدوده

مزاد علني بقيمة 500 مليون دولار !!

قيام مجموعة غامضة بعملية "بيع بالمزاد العلني" على الإنترنت لما هو كنز من الأسلحة بقيمة 500 مليون دولار، التي يعتقد أنها سرقت من وكالة الأمن القومي، يشير إلى ازدياد حدة الحرب السيبرانية بين روسيا وأمريكا. هذه هي قصة جواسيس، وسرقة أسلحة سيبرانية بقيمة 500 مليون دولار، واتهامات بمحاولة التلاعب في الانتخابات الرئاسية الأمريكية وحرب رقمية متوعدة بشكل متزايد تدور رحاها بين روسيا والغرب

بدأ الأمر مع مجموعة سرية على الإنترنت تعرف باسم "وسطاء الظل" ليس هناك دليل على أنها كانت موجودة قبل يوم السبت الماضي عندما غرد حساب على تويتر باسمها على عدد من وكالات الأنباء العالمية الرائدة بخبر غير عادي: كانت تجري مزادا بقيمة 500 مليون دولار على الأسلحة السيبرانية

في عرض للدلالة على صدق عروضها، وضعت المجموعة مجموعة مختارة من سلعها – كنز يشتمل على 4 آلاف ملف، بسعة 250 ميجابايت - على الملأ. كان المحللون الأمنيون يتدافعون لاستعراض القائمة، ولكن من الواضح بالفعل أن على الأقل بعض ما كُشف عنه حتى الآن يعتبر حقيقيا. الأمر اللافت للنظر تماما هو المالك السابق المرجح للسخاء السيبراني لوسطاء الظل: جماعة أخرى معروفة باسم مجموعة المعادلات

هذه المجموعة هي وحدة قرصنة تعتبر من النخبة تابعة لوكالة الأمن القومي الأمريكي. يزعم وسطاء الظل بأن البضاعة المسروقة تعتبر أسلحة سيبرانية متطورة مستخدمة من قبل وكالة الأمن القومي. دوافع وسطاء الظل ليست واضحة تماما. تقول أورلا كوكس، مديرة الاستجابة الأمنية في سيمانتك، الشركة الرائدة في مجال الأمن السيبراني إنه "إذا كان هذا شخصا مدفوعا بالرغبة في الحصول على المال، فإن هذا ليس ما سوف يفعله"

تباع الأسلحة السيبرانية عادة من خلال شبكة الإنترنت المظلمة، كما تشير كوكس، أو يتم استخدامها من قبل المتسللين الذين يريدون عدم الكشف عن هويتهم، ومن المؤكد أن هذه ليست من النوع الذي يتم الإعلان عنه في منافذ بيع جديدة

وحتى أفضلها لا يقع في نطاق أسعار من مستوى 500 مليون دولار. وكما تقول "إنها إشارة كاذبة. هذا لا يتعلق بالمال إنها عملية في العلاقات العامة" ووفقا لثلاث شركات أمن للفضاء السيبراني التي رفضت الكشف عن هويتها، من المحتمل أنه تتم إدارة وسطاء الظل في معظمهم من قبل المخابرات الروسية. وقال أحد المحللين "ليس هناك دليل رقمي دامغ على ذلك"

يقول محللون إن الدليل الظرفي قوي للغاية، كما أن قائمة من الجهات المحتملة الأخرى من بين الدول التي لديها القدرة، والمال الكافي والدافع هي قائمة قصيرة. يقول إيوان لوسون، موظف الحرب الإلكترونية السابق في قيادة القوات المشتركة في المملكة المتحدة والآن زميل أبحاث في RUSI، مؤسسة فكرية، إن "حقيقة أن وسطاء الظل لم يكونوا موجودين من قبل، وظهروا في هذا الوقت ويستخدمون المعلومات التي ظلت محفوظة حتى الآن يشير إلى أن هذا كله جزء من بعض العمليات المتعمدة والمستهدفة، وضعت معا لغرض معين

يبدو أن ذلك الهدف وكأنه تسليط الضوء على نفاق الولايات المتحدة المتصور". ويضيف أن روسيا، ، تعتبر الجاني الواضح. يقول اثنان من كبار مسؤولي الاستخبارات الغربية إن تقييمهما كان قيد الإعداد، لكنه مماثل لذلك: نمت حيلة وسطاء الظل من رغبة روسيا في الرد على الاتهامات الأمريكية اللاحقة بأن المخابرات الروسية كانت وراء اختراق خوادم اللجنة الوطنية للحزب الديمقراطي

هذا اwلاقتحام، والتسرب اللاحق المحرج من رسائل البريد الإلكتروني، فسره البعض على أنه محاولة من جانب روسيا للتدخل في الانتخابات الرئاسية في الولايات المتحدة. وفقا لهذه الرواية لم تقم الولايات المتحدة حتى الآن بالرد رسميا على ذلك الإختراق، على الرغم من أنهم يعرفون أن وراءه روسيا ، الآن، مع قطعة من الإشارات العامة على طريقة جون لو كاريه، مؤلف روايات الجاسوسية، بين رؤساء أجهزة الاستخبارات، قام وسطاء الظل في روسيا بمناورة جعلت أي رد من هذا القبيل إلى حد كبير أكثر تعقيدا، وذلك حسب ما يشير المسؤولون

الولايات المتحدة وحلفاؤها، بطبيعة الحال، ليسوا بريئين من القرصنة ، ريجين، هي قطعة من البرمجيات الخبيثة المستخدمة لإحداث تصدع في شبكات الاتصالات والفنادق والشركات ابتداء من بلجيكا إلى السعودية – وإن كانت بالدرجة الأولى مخصصة لروسيا - هو أداة تستخدم من قبل الولايات المتحدة والمملكة المتحدة، في حين أن مجموعة المعادلات هي بين عمليات القرصنة الأكثر ضراوة وتعقيدا في الأنحاء

إذا كان التحذير إلى واشنطن لم يرسل بدرجة كافية من الوضوح من قبل موسكو، فإن إدوارد سنودِن، الذي كان مقاولا يعمل مع وكالة الأمن القومي ثم تحول إلى مبلّغ، ويعيش الآن في موسكو، قالها بوضوح ، كما كتب في تغريدة له لأتباعه البالغ عددهم 2.3 مليون "الأدلة الظرفية والحكمة التقليدية تشير إلى مسؤولية روسيا" وقال في مكان آخر "هذا التسرب يبدو مثل شخص ما يقوم بإرسال رسالة بأن التصعيد في لعبة الإسناد يمكن أن تتحول بسرعة إلى عملية فوضوية"

في مجتمع أجهزة الاستخبارات الأمريكية الافتراض هو أن، على أقل تقدير، سنودن هو وكيل عن غير قصد من المخابرات الروسية، إن لم يكن أداة لها. وكما يقول مسؤول استخباراتي "كل هذا هو جزء من الإشارات". يقول جيم لويس، مدير التقنيات الاستراتيجية في المؤسسة الفكرية CSIS ومسؤول سابق في وزارة الخارجية الأمريكية " لقد كان لدى الروس زمام المبادرة في هذا الأمر برمته حتى من قبل اختراق اللجنة الوطنية للحزب الديمقراطي ،إنهم يحتلون مرتبة الشرف الأولى عندما يتعلق الأمر بتوجيه تهديدات للولايات المتحدة في الفضاء الإلكتروني في الوقت الحالي. لقد تسارعوا - وهم الآن أقل تجنبا للمخاطر بكثير وأكثر عدوانية بكثير

العالم يخسر 400 مليار دولار سنويا في ساحة الحرب السيبرانية

وأضاف هؤلاء أن الجرائم والهجمات الالكترونية من أخطر التهديدات التي تواجه معظم دول العالم، إذ تعد انتهاكاً أو خطراً وشيكاً لانتهاك السياسات الأمنية الالكترونية.

وبحسب أحدث الدراسات الصادرة عن مؤسسة أوبن ثينكينغ للتدريب (خاصة مقرها الإمارات)، من المتوقع أن تتسبب الهجمات الإلكترونية في خسارة الاقتصاد العالمي نحو 3 تريليونات دولار بحلول عام 2020، إذا لم تتخذ الحكومات التدابير اللازمة لمواجهة هجمات القرصنة الإلكترونية.

في البداية، قال فيصل البنّاي، المؤسس والرئيس التنفيذي لشركة "دارك ماتر" للأمن الإلكتروني (إماراتية خاصة)، إن خسائر الاقتصاد العالمي جراء الجرائم الإلكترونية تقدر بحوالي 400 مليار دولار سنوياً، وهناك توقعات بارتفاعها في السنوات القادمة مع استمرار تلك الجرائم.

وأضاف البنّاي أن خسائر منطقة الشرق الأوسط وحدها من الجرائم الإلكترونية تقدر بأكثر من مليار دولار، مشيراً إلى أن قطاع الأعمال والدول بحاجة إلى تبنّي فرضية التعرّض لخرق أمني، ومن ثمّ اعتماد البروتوكولات وأنظمة الدفاع المناسبة لحماية المعلومات والبيانات.

وأشار إلى أن حجم الإنفاق الدفاعي في منطقة الشرق الأوسط يقدر بأكثر من 100 مليار دولار سنوياً، مضيفا: "يجب أن تدرك الشركات والدول أن الأمن الإلكتروني ليس مصدر قلق في القطاع التكنولوجي وحسب، وإنما يشكل كذلك خطراً على قطاع الأعمال ويُعتبر أولوية قصوى لتحقيق الأمن الوطني".

وقال المؤسس والرئيس التنفيذي لشركة "دارك ماتر" للأمن الإلكتروني، أن عمليات الاختراق الإلكتروني أصبحت منتشرة في الآونة الأخيرة بالمنطقة نتيجة لوجود العديد من الثغرات الإلكترونية، وانتشار التقنيات الإلكترونية عالمياً.

وأوضح أن توظيف الأمن الإلكتروني ضرورة قصوى، إذ تتسبب الهجمات الإلكترونية في خسائر عظمى للدول، منها اختراق أنظمة الإشارات المرورية والسيارات الذكية عن بعد، غير عمليات التجسس المعروفة سابقاً.

وتزايدت في الآونة الأخيرة، حدة الهجمات الالكترونية التي استهدفت دولاً في منطقة الشرق الأوسط، وتقف خلفها منظمات إرهابية، بحسب معلومات أوردها مؤتمر مكافحة الاحتيال الإلكتروني.

ومعظم التهديدات الأمنية، عادة ما تكون موجهة إلى القطاعات الرئيسية مثل الخدمات المالية، والنفط، والغاز، والتكنولوجيا، والبناء، والرعاية الصحية، وهذه القطاعات تشهد نمواً متزايداً في الخليج.

وقالت نجوى الأعرج، الخبيرة المتخصصة في الأمن الإلكتروني، "في ظل التحول الرقمي والتواصل الشبكي، باتت الحروب لا تقتصر على البر والبحر والجو بل تجاوزتها لتشمل الصعيد الإلكتروني".

وأضافت الأعرج، التي شغلت سابقا منصف معاون أول في شركة بوز آند كو فى أميركا والشرق الأوسط: "العالم الإلكتروني بات يضيف اليوم بعداً جديداً لساحات الحرب، ولذلك يتعين على الدول أن توفر الحماية اللازمة لبنيتها التحتية الحيوية من تهديد الهجمات الإلكترونية".

وقالت إن قوة وأمن الدول لم يعد يقاس بعدد الجنود والدبابات والأسلحة التي تمتلكها مؤسساتها العسكرية فحسب، وإنما كذلك بمدى توافر الوصول إلى المعلومات والبيانات وإمكانية استخدامها، بالإضافة إلى القدرة على حمايتها من أي أطراف أخرى قد تحاول الوصول إليها واستغلالها بقصد إلحاق الأذى والضرر.

وتعرضت مواقع حكومية سعودية في يناير/كانون ثاني الماضي، لهجمات إلكترونية خطيرة، استخدم فيها القراصنة نسخة محدّثة من فيروس "شمعون" المدمر، فاخترقوا بها مواقع وزارات العمل والتنمية الاجتماعية والاتصالات وتقنية المعلومات والنقل، وشركات عدة، أبرزها شركة صدارة للكيميائيات.

ودعت هيئة الاتصالات وتقنية المعلومات السعودية كل الأطراف إلى الانتباه للشكل الجديد "شمعون 2" للفيروس الذي عطل عشرات الآلاف من الأجهزة في شركة أرامكو العملاقة للنفط قبل 5 سنوات.

ويعطل الفيروس شمعون أجهزة الكمبيوتر من خلال استبدال برمجيات أساسية، فيما يجعل من المستحيل بدء تشغيل الجهاز.

وخلال الهجمات التي استخدم فيها الفيروس "شمعون" للمرة الأولى في 2012 وألحق ضرراً بالغاً في مجموعة من الشركات المتخصصة في إنتاج الطاقة بدول الخليج العربي، ترك المتسللون صورا لعلم أمريكي يحترق على أجهزة كمبيوتر في شركات منها أرامكو السعودية ورأس غاز القطرية.

وقالت ليندا غاري، المدير العام لمؤسسة "آر إس إيه" المتخصصة في مجال أمن المعلومات، إن التهديدات الأمنية تكلف الاقتصاد العالمي مليارات الدولارات سنويا، مشيرة إلى أن هناك نحو 1.5 مليار شخص معرضون لتهديدات أمنية الكترونية في المنطقة بحلول العام 2020.

وأضافت ليندا انها تتوقع ان يصل حجم الانفاق للتصدي والحماية من الهجمات الأمنية الالكترونية إلى نحو ملياري دولار إقليميا بحلول عام 2020.

وترى أن معظم الحكومات التي تقود شعوب الشرق الأوسط وافريقيا بدأت تشعر ان الهجمات الالكترونية باتت تمثل خطر استراتيجي على بلدانهم وبدأوا بالفعل في التصدي لها عبر تأمينها ضد المخاطر.

كلية الامير محمد بن سلمان للأمن السيبراني والذكاء الاصطناعي والتقنيات المتقدمة ، الكلية تم تأسيسها عام 2018 وفق الجهود المبذولة لتطوير هذا المجال والقطاع المهم جداً جداً

مشاهدة المرفق 169775

بخصوص الابتعاثاولاً غير صحيح لم نكن من اقوى الدول العربية في هذا المجال قبل عام 2016 بل لم يكن لدينا جهة معنية بالامن السيبراني

ثانياً انت تكرر من كلمة بهرجة ولم تقدم معلومة يستفيد منها المتابع ولم توضح الجهود المبذولة وتتجاهلها !!

ثالثاً انكارك للجهود الحاصلة خلال 3 سنوات يضع علامة استفهام وتعجب حول الدوافع الحقيقية لهذا الإنكار !!

،،

تعال نستعرض البهرجة ع قولتك

* لم تكن هناك اي جهة سعودية اختصاصها الامن السيبراني قبل 2017 ولم يكن هناك مركز للأمن الإلكتروني

* لم تكن هناك برامج تدريبية مكثفة ولم يكن هناك برنامج ابتعاث خاص بقطاع الامن السيبراني قبل عام 2018

* كنا نعاني من تدريب وتأهيل الكوادر الوطنية وتوظيفهم قبل عام 2016 ولم يكن هناك اي برامج جادة من اجل ذالك

* لم يكن هناك استقطاب للمواهب والعقليات المميزة والبارعين في مجال الامن السيبراني والذكاء الاصطناعي قبل عام 2016

* لم تكن هناك توعية وجهود مشتركة وضوابط وتعليمات رسمية وورش عمل وبرامج فنية قبل 2016

* لم تكن تولي الدولة قبل عام 2016 اهتماماً كبيراً لقطاع الامن السيبراني كما هو حاصل الآن

* لم تشهد السعودية اي ثورة تطويرية في هذا المجال وتكثيف للعمل قبل عام 2016 مثل ماهو حاصل الآن

* تم تصنيف السعودية على المؤشر العالمي للأمن السيبراني عام 2016 في المركز 46 من بين 175 دولة عالمياً

* تم تصنيف السعودية على المؤشر العالمي للأمن السيبراني عام 2018 في المركز 13 والاولى عربياً

* لم تكن هناك دوريات واولمبيات في مجال الذكاء الاصطناعي وجوائز ومحفزات واهتمام بهذه الفئة واستقطابها

لم اكن اعلم ان انشاء جهات رسمية معنية بالامن السيبراني واعداد الكوادر الوطنية وتعزيز حماية المنشآت الحيوية والحساسة للدولة وامنها الوطني والقطاعات بالغة الاهمية وتقليل المخاطر السيبرانية على الاصول المعلوماتية والتقنية من التهديدات الداخلية والخارجية وإحياء قطاع كامل مجرد بهرجة !!

ترى كلهم ١٤ الي ابتعثوهم

وللمعلومية فيه اكثر منهم باضعاف بهذا المجال يبتعثون عن طريق وظيفتك بعثتك التابع لوزارة التعليم

فماادري ليش تعتبره انجاز

الامن السيبرياني في المملكة في تطور كبير ولكن دون الطموح يجب أن نكون من التوب تن على الاقل تقدير ..

وزارة الداخلية الروسية لديها قسم خاص بمكافحة الجرائم السيبرانية!

ومؤخرا بسبب السرقات المالية في الفضاء السيبراني قام البنك المركزي الروسي بإنشاء فريق الاستجابة لأمن المعلومات المالية!

ФинЦЕРТ | Банк России

كما قام أكبر بنك في روسيا Sberbank بإنشاء شركة فرعية تدير الأمن المعلوماتي للبنك!

BI.ZONE — компания по управлению цифровыми рисками

От корпорации до стартапа, мы помогаем организациям по всему миру безопасно развивать бизнес в цифровую эпоху

هناك أخبار مؤكدة حول حرب سيبرانية تقوم بها أمريكا ضد روسيا!

en.wikipedia.org

حيث تمتلك روسيا عدة شركات رائدة في هذا المجال!

en.wikipedia.org

حيث تمتلك روسيا عدة شركات رائدة في هذا المجال!

كما تمتلك عدة برامج ﻟﻠﺮﻗﺎﺑﺔ المالية لمكافحة غسيل الأموال!

en.wikipedia.org

en.wikipedia.org

www.quorum.ru

كما قامت شركة روسية بتطوير نظام تشغيل لأجهزة الخدمة الذاتية يدعى FastSYS!

www.quorum.ru

كما قامت شركة روسية بتطوير نظام تشغيل لأجهزة الخدمة الذاتية يدعى FastSYS!

en.wikipedia.org

مع تطوير برنامج تفاعلي لإجراء العمليات المطلوبة على أجهزة الخدمة الذاتية يدعى ALLVEND!

en.wikipedia.org

مع تطوير برنامج تفاعلي لإجراء العمليات المطلوبة على أجهزة الخدمة الذاتية يدعى ALLVEND!

وقد ذكرت هذا في مجال الطاقة!أفاد مسؤول في أجهزة الأمن الروسية، أمس الاثنين، بأن موسكو ترصد محاولات الاستخبارات الأمريكية للقيام بهجمات إلكترونية (سيبرانية) ضد أنظمة إدارة البنى التحتية الروسية. وقال المسؤول إن الاستخبارات الأجنبية تحاول بنشاط متزايد في السنوات الأخيرة اختراق عمل أنظمة إدارة البنية التحتية الروسية، مشيرا إلى أن الحديث يدور بالدرجة الأولى عن مجالات النقل والطاقة والبنوك.

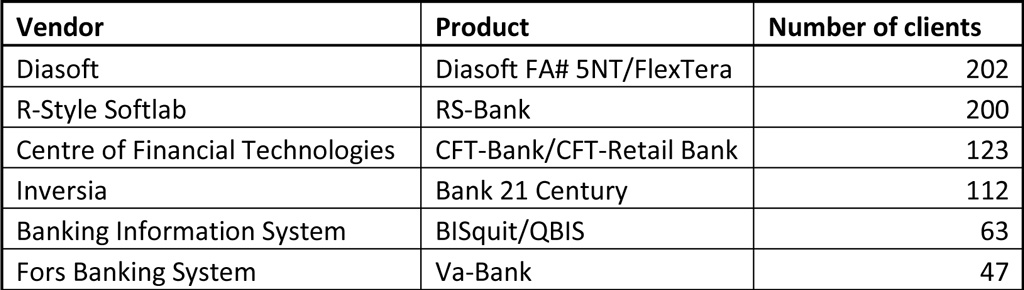

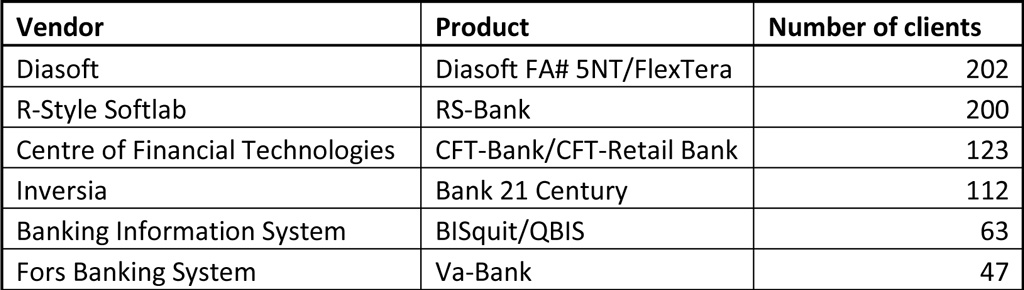

أما في مجال البنوك فروسيا لديها استقلال كبير في تطوير برمجيات في ما يعرف بـ Core Bankingولم تقف روسيا هنا بل لديها نوع من الاستقلالية في مجال أنظمة SCADA طبعا هذا لا ينفي استخدام روسيا لأنظمة SCADA من انتاج سيمنس او شنايدر! ولكن الجميع يذكر فايروس ستوكسنت الذي استهدف البرنامج النووي الايراني حيث يحتمل أن الفيروس هاجم أنظمة سكادا من انتاج سيمنس!

https://en.wikipedia.org/wiki/Stuxnet

Core banking - Wikipedia

كما تمتلك عدة برامج ﻟﻠﺮﻗﺎﺑﺔ المالية لمكافحة غسيل الأموال!

Anti–money laundering software - Wikipedia

Финансовый мониторинг - Информационные технологии для финансового рынка

Решение предназначено для автоматизации работы службы финансового мониторинга кредитной организации в соответствии с требованиями Центрального банка России и Федеральной службы по финансовому мониторингу. В состав решения входят следующие бизнес-компоненты: 1 Автоматический мониторинг в...

Kiosk software - Wikipedia

وإحدى البنى الأساسية التي قد تسبب شلل للاقتصاد في حال تعرضها للهجمات السيبرانية والتي تأتي ضمن أهم بنك الأهداف السيبرانية!

تقوم روسيا بتطوير قدراتها في مجال النقل!

ففي مجال النقل الجوي لدى روسيا شركات تقوم بتطوير برامجها الخاصة في المجالات الآتية:

- نظام التوزيع العالمي Global_distribution_system

- نظام الحجز الإلكتروني Computer_reservation_system

- نظام المغادرة الآلية Departure_control_system

- نظام خدمات الركاب Passenger_service_system

بالإضافة إلى محركات شراء التذاكر

عبر شركة TAIS

http://tais.aero/

أما في مجال القطارات فلدى روسيا أيضا بصمتها في هذا المجال!

حيث تقوم روسيا بتطوير برمجيات لإدارة مسارات سكك القطارات

وبرامج إدارة نقاط التوزيع وعملية عزلها والانذار المبكر على كامل مسارات خطوط القطارات!

ونظام الأتمتة الآلية ETRAN لعربات القطارات المخصصة للشحن!

ونظام Express لحجز تذاكر المسافرين للقطارات!

تقوم روسيا بتطوير قدراتها في مجال النقل!

ففي مجال النقل الجوي لدى روسيا شركات تقوم بتطوير برامجها الخاصة في المجالات الآتية:

- نظام التوزيع العالمي Global_distribution_system

- نظام الحجز الإلكتروني Computer_reservation_system

- نظام المغادرة الآلية Departure_control_system

- نظام خدمات الركاب Passenger_service_system

بالإضافة إلى محركات شراء التذاكر

عبر شركة TAIS

http://tais.aero/

أما في مجال القطارات فلدى روسيا أيضا بصمتها في هذا المجال!

حيث تقوم روسيا بتطوير برمجيات لإدارة مسارات سكك القطارات

وبرامج إدارة نقاط التوزيع وعملية عزلها والانذار المبكر على كامل مسارات خطوط القطارات!

ونظام الأتمتة الآلية ETRAN لعربات القطارات المخصصة للشحن!

ونظام Express لحجز تذاكر المسافرين للقطارات!

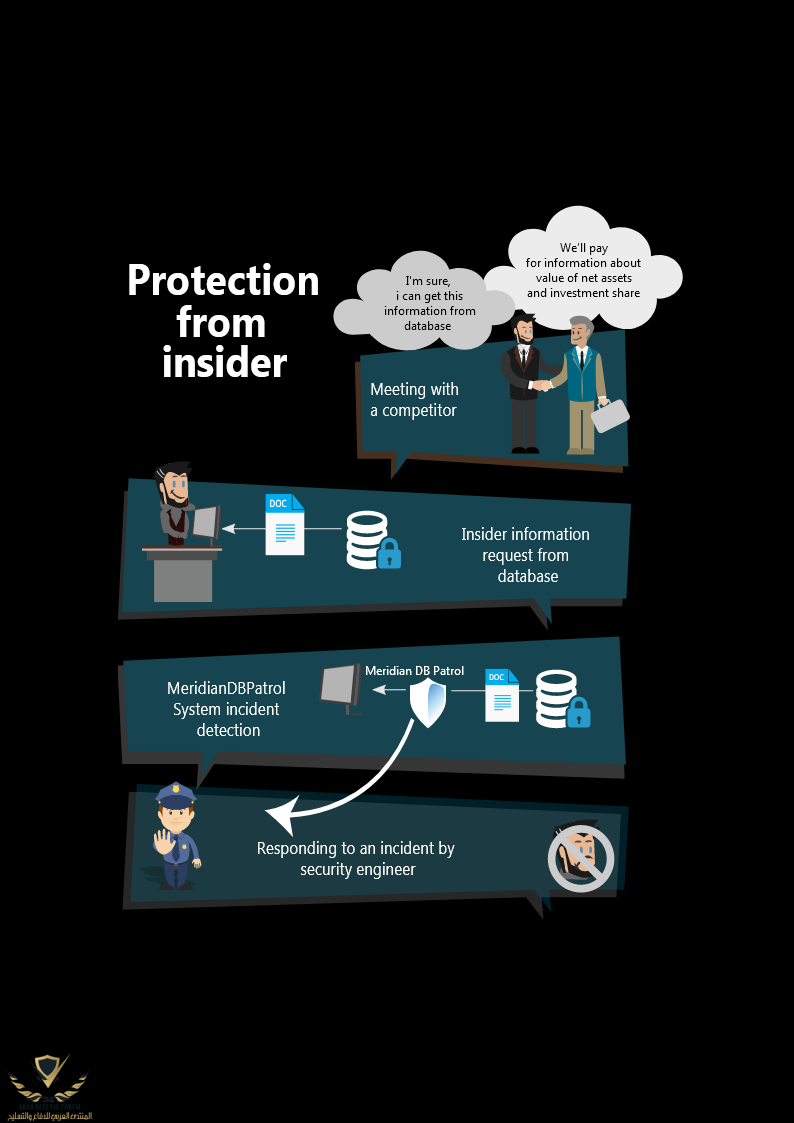

جدير بالذكر أن الأمن المعلوماتي لا يقتصر على الهجمات السيبرانية فقط! بل حتى الوصول إلى قواعد البيانات والحصول على معلومات هامة قد تسبب في ضرر كبير للشركة أو خسارتها! لهذا تم تطوير أنظمة لمراقبة نشاط قواعد البيانات ومنع الموظفين والأشخاص غير المصرح لهم بالوصول إلى المعلومات الحساسة!

https://en.wikipedia.org/wiki/Database_activity_monitoring

إحدى الشركات الروسية قامت بتطوير نظام Meridian DB Patrol

www.meridiandb.ru

www.meridiandb.ru

أما بالنسبة لكيفية التعامل مع البرمجيات فهناك مختبرات تقنية تقوم بعمل اختبار الاختراق وهو وسيلة لتقييم أمان نظام حاسوب أو شبكة ما بواسطة محاكاة هجوم من قبل مخربين من الخارج (من ليست لديهم وسيلة مصرح بها للوصول إلى أنظمة المؤسسة) أو مخربين من الداخل (من لديهم تصريح جزئي للوصول).

https://en.wikipedia.org/wiki/Database_activity_monitoring

إحدى الشركات الروسية قامت بتطوير نظام Meridian DB Patrol

Meridian DB Patrol

لا علاقة بين الأمن السيبراني والبرمجيات المقرصنة! لأن النسخ الأصلية قد تحتوي على ثغرات يتم استخدامها من قبل الدولة الصانعة وقت الضرورة! فمثلا هناك هيئة رقابة لدى بعض الدول كما في روسيا حيث يجب أخذ موافقتها قبل تصدير البرامج إلى أي دولة وهي مسؤولة أيضا عن مراقبة البرامج التي يتم استيرادها!هيئة للأمن السيبراني و 98 % من أجهزة الكمبيوتر في الدولة تستخدم نسخ مقرصنة من Windows

الأمن السيبراني يستلزم محاربة القرصنة في السوق ودهم كل الأسواق والمجمعات اللي تشتغل قدام عينك بنسخ مضروبه من البرامج .

لأنه في النهاية البرامج المقرصنة ستجد طريقها لأجهزة الدولة مهما كانت أهميتها أو جهتها الخدمية وخل الأمن السيبراني ينفعك ترقع للثغرات فيها .

تفكير السعودي خرافي يشتري جهاز كمبيوتر ب 2500 ريال أقل شيئ ويستكثر 600 ريال تقريباً في نسخة اصلية لتشغيل الجهاز .

أما بالنسبة لكيفية التعامل مع البرمجيات فهناك مختبرات تقنية تقوم بعمل اختبار الاختراق وهو وسيلة لتقييم أمان نظام حاسوب أو شبكة ما بواسطة محاكاة هجوم من قبل مخربين من الخارج (من ليست لديهم وسيلة مصرح بها للوصول إلى أنظمة المؤسسة) أو مخربين من الداخل (من لديهم تصريح جزئي للوصول).

في تجربة لي عام ٢٠١٤ بهذا المجال مقارنة بين مواقعنا الحكومية ومواقع الحكومة السورية

مع انه لا يصرف ولا حتى ٥٪ من ميزانيات آل الايتي عندنا

اقولها وبكل صراحة

حماياتهم أفضل منا بكثييييير

الخوف إني أتكلم بتفاصيل اكثر وقد يستغلها البعض في توجيه تهم أو إدانة لي ! ويعلم الله لا اذكر المعلومات الا من باب حرصي وحبي للوطن وتمني الأفضل له !

لكن مستوانا ضعيف جدا جدا

في وعي مؤخرا لهالجانب ولا اعلم صراحة مستوى التقدم اللي حاصل !

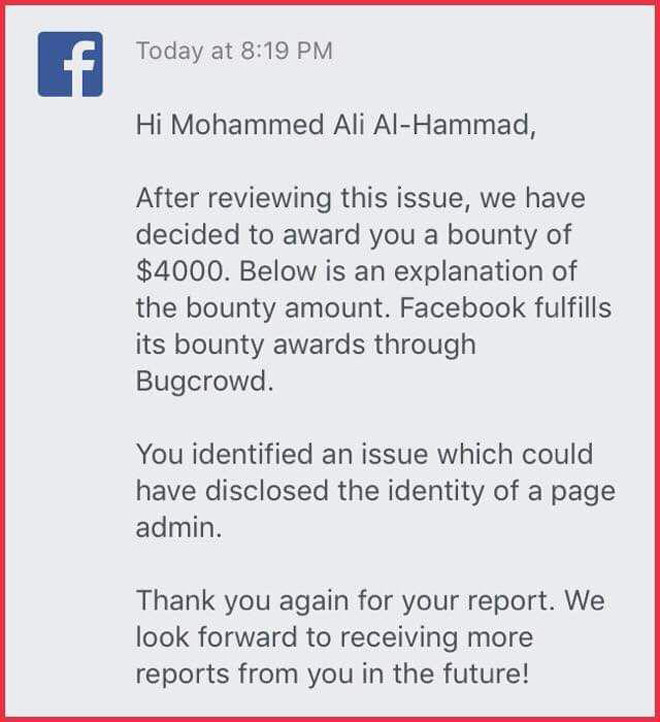

أفادت وكالة "سانا" بأن الشاب السوري، محمد علي الحماد، اكتشف ثغرة أمنية في موقع التواصل الاجتماعي "فيسبوك" تهدد حسابات مستخدميه، وأبلغ إدارة الموقع لسد الثغرة وتحسين مستويات الأمان.

وقالت الوكالة إن شغف الحماد بتفاصيل العمل التقني جعله يصب اهتمامه في كيفية عمل مواقع التواصل الاجتماعي، ليتوصل إلى اكتشاف ثغرة أمنية بعد البحث والتجارب، حيث أوضح الشاب السوري أن العملية بدأت بتحديد الهدف أولا وإجراء جميع التجارب الممكنة، مع التفكير بطرق لم يتوصل إليها أحد من قبل.

وأجرى الحماد، الطالب في السنة الرابعة بالهندسة المعلوماتية في الجامعة الافتراضية، التجارب على إحدى الصفحات، واختبر الميزات الموجودة فيها في عملية استغرقت نحو 3 أيام متواصلة، حتى استطاع التوصل إلى المشكلة وتحديد خطورتها وأثرها على المستخدمين وتسجيل ذلك بمقطع فيديو وإرساله لإدارة شركة "فيسبوك".

وصرح الحماد بأنه تواصل مع فريق الشركة الأمريكية من خلال صفحة مخصصة لذلك.

وبين أنه حين عرض الثغرة، جاءت الكثير من الردود حولها والتأكيد عليها من قبل المستخدمين، لتقوم إدارة "فيسبوك" بتطبيق الخطوات نفسها التي سبقهم إليها والتحقق من وجود الثغرة وإرسالها للفريق المختص، مشيرا إلى أنه تم إعلامه بإصلاح المشكلة وأنه يمكنه التحقق من ذلك بنفسه.

ويرى الحماد أن مسألة موضوع الأمان في استخدام مواقع التواصل الاجتماعي أمر نسبي ولا يوجد شيء آمن في عالم الإنترنت.

ونشرت الوكالة السورية صورة للرسالة التي بعثت بها شركة "فيسبوك" للشاب الحماد، حيث تضمنت قرار الشركة المذكورة بتقديم منحة قدرها 4 آلاف دولار له.

المواضيع المشابهة

- الردود

- 0

- المشاهدات

- 2K

- الردود

- 3

- المشاهدات

- 1K

- الردود

- 1

- المشاهدات

- 2K

- الردود

- 2

- المشاهدات

- 1K