في كل مرة تقوم بشراء شيء ما من الانترنت فأنت تضع إيمانك في الرياضيات البسيطة والتي من السهل القيام بها في أتجاه واحد ولكن من الصعب جدًا القيام بها في الاتجاه المعاكس، هذا من شأنه أن يحمى بطاقتك الائتمانية من اللصوص.

ولكن هذه الأنظمة يتمّ اختراقها أحيانًا.

على سبيل المثال؛ أحد الأنظمة المشهورة في التشفير هو التشفير باستخدام رقم عشوائي كبير جدًا ويحول هذا الرقم الى مفتاح من رقميين أساسيين.

مهمة كسر هذا التشفير تعتبر صعبة جدًا اليوم ولكن باستخدام كمبيوتر متطور أو عالم رياضيات ذكيّ يستطيع عصر الأرقام قد يكون ذلك ممكنًا من الناحية النظرية.

بحثًا عن قدر أكبر من الأمان من هجمات مخترقي (الرموز-codes)، طور المختصون في هذا المجال نوعًا جديدًا من الرموز عن طريق تحويل الرياضيات الى فيزياء، هذه التشفيرات تستغل قوانين ميكانيكا الكم لإرسال الرسائل التي لا يمكن اختراقها.

هذه هندسة جديدة تسمي (التشفير الكمي-quantum cryptography).

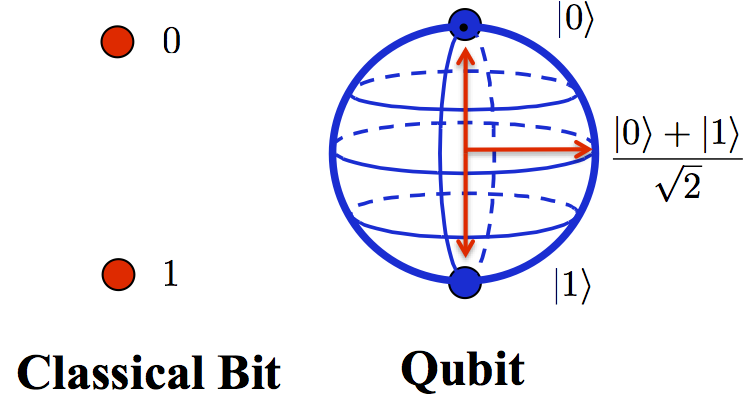

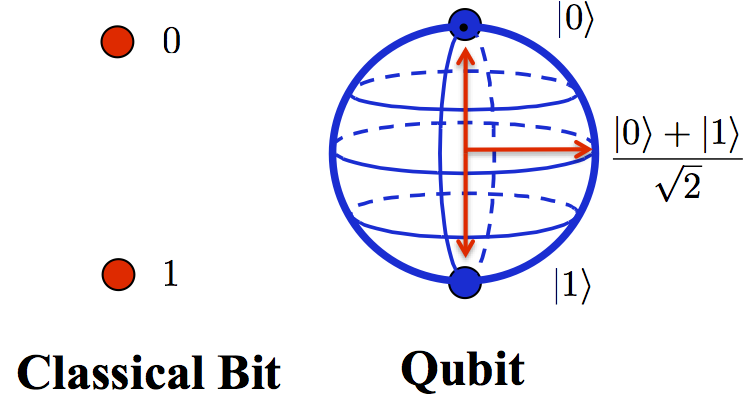

التشفير الكمي يستمد قوته من استخدام غرابة الواقع ولكن في مجال صغير، فالجسيمات التي تشكل الكون لدينا هي مخلوقات غير مؤكدة لديها طبيعة موجية وطبيعة فيزيائية وتستطيع التواجد في أكثر من مكان في نفس الوقت وتلك الجزيئات تختار كيفية التصرف فقط عندما تصطدم بشيء آخر أو عندما نقيس خصائصهم.

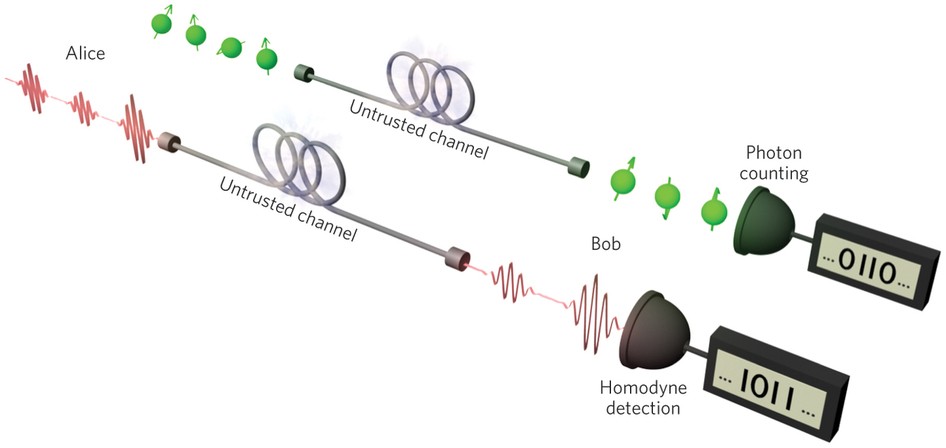

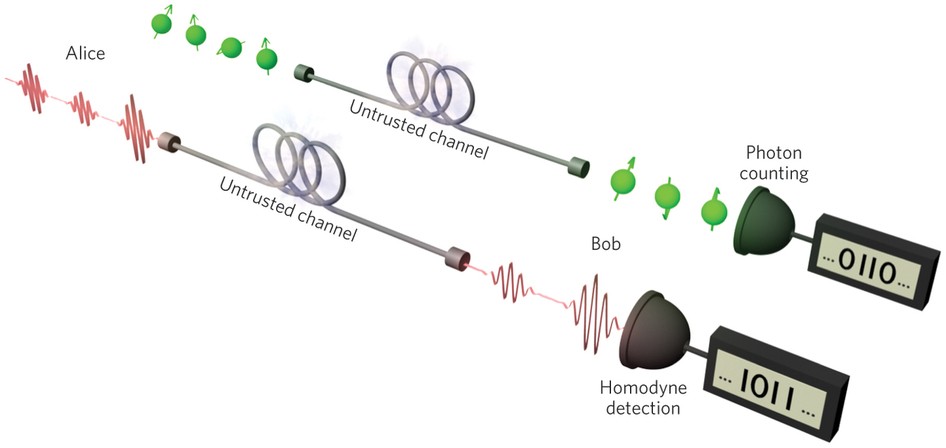

تطبيق التشفير الأكثر شعبية حتى الآن لهذا السلوك الغريب هو توزيع مفتاح الكم، ويعرف أيضا باسم (تمك-QKD) وهي الحروف الاولى من العبارة: توزيع مفتاح الكم.

مفتاح الكم يشفر ويرسل المعلومات اللّازمة لفكّ تشفير رسالة في خصائص غامضة من الجسيمات، وفي العموم تكون جسيمات الضوء، ويجب على من يحاول السرقة إجراء قياسات لتلك الجسيمات للقيام بذلك.

وتُغير تلك القياسات سلوك الجسيمات، وتعرض الأخطاء التي يمكن الكشف عنها وتنبه المستخدمين إلى أنّ مفتاحًا قد تعرض للاختراق ولا ينبغي استخدامه لتشفير المعلومات من الآن فصاعدًا.

توجد العديد من الاختلافات بين أنواع “توزيع مفتاح الكم”، فمنها من يستخدم اتصال كمي غير عادي لمسافات طويلة يسمى التشابك لحماية المعلومات.

يسمح التشابك لجسيمين بأن يتصرفا مثل كيان واحد، بغض النظر عن مدى انفصالهما.

تحفيز جسيم واحد يجعل الجسيم الآخر المرتبط به يتفاعل على الفور، حتى إن كان في الطرف الآخر من الكون، لذلك يمكنا كشف القراصنة بكل بساطة.

أنظمة التشفير الكمي أصبحت حقيقة واقعة.

وقد جرت أوّل عملية كمية في عام 2004، عندما استخدم الباحثون في فيينا الفوتونات المتشابكة لتحويل إيداع بقيمة 3000 يورو إلى حسابهم المصرفيّ.

وجاءت أنظمة التشفير الكمي التجارية إلى الولايات المتحدة في عام 2013، وقد استخدم هذا النظام الذي وضعته شركة (آي.دي كوانتيك-Meddle with one particle) بالفعل تقنيته لحماية نتائج الانتخابات في جنيف في عام 2007.

“يتصل جهاز الإرسال المصغر (بسلطة موثوقة-trusted authority) لإنشاء مفاتيح تشفير عشوائية لترميز المعلومات وفك تشفيرها.

في عام 2013، استخدم الباحثون أجهزة من هذا القبيل لإرسال المعلومات بشكل آمن عبر الشبكة الكهربائية”.

يقول (أرتور إيكيرت-Artur Ekert)، أستاذ الكومبيوتر في جامعة أكسفورد ومدير مركز تقنيات الكم في جامعة سنغافورة الوطنية: «لازال هناك طريقا طويلًا في هذا المجال قبل أن يصبح اقتراحًا تجاريًا نموذجيًا، ولكنّنا سنصل إلى هناك أسرع مما كنت أتوقع».

على الرغم من أنّ فكرة توزيع مفتاح الكم أصبحت مرادفة تقريبًا لتشفير الكم، فإنّها ليست سوى واحدة من عدة أفكار في هذا المجال. في الستينات، طوّر أستاذ في جامعة كولومبيا فكرة المال الكمي الذي من المستحيل تزيفه.

البعض الآخر يعمل على طرق آمنة لإرسال المهام من الكمبيوتر العادي إلى أجهزة الكمبيوتر الكمية في المستقبل -الأجهزة التي تعد أن تكون أفضل في وظائف معينة من أجهزة الكمبيوتر اليوم-والتي ستعمل على حماية بطاقة الائتمان الخاصة بك المعاملات اليومية.

في النهاية نقول إنّ مستقبل صانعي الشيفرة ومخترقيها (الهاكر) متشابك، وقد يكون كميًا على كلا الجانبين.

المصدر:

http://www.popsci.com/what-is-quantum-cryptogrٍaphy

http://ibelieveinsci.com/?p=31576

ولكن هذه الأنظمة يتمّ اختراقها أحيانًا.

على سبيل المثال؛ أحد الأنظمة المشهورة في التشفير هو التشفير باستخدام رقم عشوائي كبير جدًا ويحول هذا الرقم الى مفتاح من رقميين أساسيين.

مهمة كسر هذا التشفير تعتبر صعبة جدًا اليوم ولكن باستخدام كمبيوتر متطور أو عالم رياضيات ذكيّ يستطيع عصر الأرقام قد يكون ذلك ممكنًا من الناحية النظرية.

بحثًا عن قدر أكبر من الأمان من هجمات مخترقي (الرموز-codes)، طور المختصون في هذا المجال نوعًا جديدًا من الرموز عن طريق تحويل الرياضيات الى فيزياء، هذه التشفيرات تستغل قوانين ميكانيكا الكم لإرسال الرسائل التي لا يمكن اختراقها.

هذه هندسة جديدة تسمي (التشفير الكمي-quantum cryptography).

التشفير الكمي يستمد قوته من استخدام غرابة الواقع ولكن في مجال صغير، فالجسيمات التي تشكل الكون لدينا هي مخلوقات غير مؤكدة لديها طبيعة موجية وطبيعة فيزيائية وتستطيع التواجد في أكثر من مكان في نفس الوقت وتلك الجزيئات تختار كيفية التصرف فقط عندما تصطدم بشيء آخر أو عندما نقيس خصائصهم.

تطبيق التشفير الأكثر شعبية حتى الآن لهذا السلوك الغريب هو توزيع مفتاح الكم، ويعرف أيضا باسم (تمك-QKD) وهي الحروف الاولى من العبارة: توزيع مفتاح الكم.

مفتاح الكم يشفر ويرسل المعلومات اللّازمة لفكّ تشفير رسالة في خصائص غامضة من الجسيمات، وفي العموم تكون جسيمات الضوء، ويجب على من يحاول السرقة إجراء قياسات لتلك الجسيمات للقيام بذلك.

وتُغير تلك القياسات سلوك الجسيمات، وتعرض الأخطاء التي يمكن الكشف عنها وتنبه المستخدمين إلى أنّ مفتاحًا قد تعرض للاختراق ولا ينبغي استخدامه لتشفير المعلومات من الآن فصاعدًا.

توجد العديد من الاختلافات بين أنواع “توزيع مفتاح الكم”، فمنها من يستخدم اتصال كمي غير عادي لمسافات طويلة يسمى التشابك لحماية المعلومات.

يسمح التشابك لجسيمين بأن يتصرفا مثل كيان واحد، بغض النظر عن مدى انفصالهما.

تحفيز جسيم واحد يجعل الجسيم الآخر المرتبط به يتفاعل على الفور، حتى إن كان في الطرف الآخر من الكون، لذلك يمكنا كشف القراصنة بكل بساطة.

أنظمة التشفير الكمي أصبحت حقيقة واقعة.

وقد جرت أوّل عملية كمية في عام 2004، عندما استخدم الباحثون في فيينا الفوتونات المتشابكة لتحويل إيداع بقيمة 3000 يورو إلى حسابهم المصرفيّ.

وجاءت أنظمة التشفير الكمي التجارية إلى الولايات المتحدة في عام 2013، وقد استخدم هذا النظام الذي وضعته شركة (آي.دي كوانتيك-Meddle with one particle) بالفعل تقنيته لحماية نتائج الانتخابات في جنيف في عام 2007.

“يتصل جهاز الإرسال المصغر (بسلطة موثوقة-trusted authority) لإنشاء مفاتيح تشفير عشوائية لترميز المعلومات وفك تشفيرها.

في عام 2013، استخدم الباحثون أجهزة من هذا القبيل لإرسال المعلومات بشكل آمن عبر الشبكة الكهربائية”.

يقول (أرتور إيكيرت-Artur Ekert)، أستاذ الكومبيوتر في جامعة أكسفورد ومدير مركز تقنيات الكم في جامعة سنغافورة الوطنية: «لازال هناك طريقا طويلًا في هذا المجال قبل أن يصبح اقتراحًا تجاريًا نموذجيًا، ولكنّنا سنصل إلى هناك أسرع مما كنت أتوقع».

على الرغم من أنّ فكرة توزيع مفتاح الكم أصبحت مرادفة تقريبًا لتشفير الكم، فإنّها ليست سوى واحدة من عدة أفكار في هذا المجال. في الستينات، طوّر أستاذ في جامعة كولومبيا فكرة المال الكمي الذي من المستحيل تزيفه.

البعض الآخر يعمل على طرق آمنة لإرسال المهام من الكمبيوتر العادي إلى أجهزة الكمبيوتر الكمية في المستقبل -الأجهزة التي تعد أن تكون أفضل في وظائف معينة من أجهزة الكمبيوتر اليوم-والتي ستعمل على حماية بطاقة الائتمان الخاصة بك المعاملات اليومية.

في النهاية نقول إنّ مستقبل صانعي الشيفرة ومخترقيها (الهاكر) متشابك، وقد يكون كميًا على كلا الجانبين.

المصدر:

http://www.popsci.com/what-is-quantum-cryptogrٍaphy

http://ibelieveinsci.com/?p=31576